零信任网络架构的基本概念

在传统的网络安全模型中,边界防护(Perimeter Security)一直占据主导地位。随着云计算、移动办公等技术的普及,这种"城堡式"的安全模型已难以应对现代网络威胁。零信任网络架构(Zero Trust Architecture)正是在这种背景下应运而生,它基于"永不信任,始终验证"(Never Trust, Always Verify)的原则,重新定义了网络安全防护的方式。

零信任架构的核心思想是最小权限原则(Principle of Least Privilege),即每个用户和设备只能访问其完成工作所必需的资源。这种架构不仅提高了安全性,还大大降低了潜在的安全风险。那么,为什么说零信任架构是未来网络安全的发展方向?

与传统安全模型相比,零信任架构具有更强的适应性。它不再依赖单一的边界防护,而是通过微隔离(Micro-segmentation)和持续验证(Continuous Verification)等技术,实现对网络资源的精细化管理。这种设计理念能够有效应对内部威胁、横向移动等安全挑战。

零信任架构的核心组件

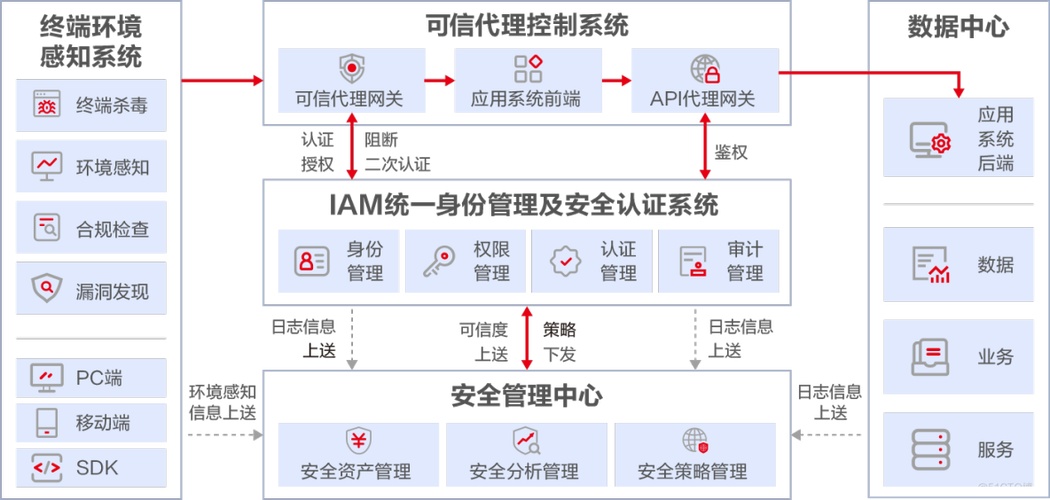

零信任网络架构的实施需要多个关键组件的协同工作。是身份与访问管理(Identity and Access Management, IAM)系统,它负责验证用户身份并授予相应的访问权限。是网络分段(Network Segmentation)技术,通过将网络划分为多个安全区域,限制潜在威胁的扩散范围。

安全信息与事件管理(Security Information and Event Management, SIEM)系统在零信任架构中扮演着重要角色。它能够实时监控网络活动,检测异常行为,并及时发出警报。这些组件如何协同工作,才能构建一个完整的零信任安全体系?

另一个关键组件是终端安全(Endpoint Security)解决方案。在零信任架构中,每个终端设备都需要经过严格的安全检查,确保其符合组织的安全策略。这种多层次的安全防护机制,大大提高了网络整体的安全性。

零信任架构的实施策略

实施零信任网络架构需要遵循系统化的方法。组织需要进行全面的资产盘点(Asset Inventory),了解所有需要保护的资源。建立完善的身份验证机制(Authentication Mechanism),确保只有经过授权的用户和设备能够访问网络资源。

在实施过程中,风险评估(Risk Assessment)是必不可少的环节。通过识别潜在的安全威胁,组织可以制定更有针对性的防护策略。那么,如何确保零信任架构的实施不会影响业务的正常运营?

建议采用分阶段实施(Phased Implementation)的方法,先在小范围内进行试点,验证方案的有效性,再逐步扩大实施范围。同时,还需要建立完善的监控与响应机制(Monitoring and Response Mechanism),及时发现并应对安全事件。

零信任架构的技术优势

零信任网络架构相比传统安全模型具有显著的技术优势。它能够有效应对内部威胁(Insider Threats),通过持续验证和最小权限原则,大大降低了内部人员滥用权限的风险。零信任架构能够更好地适应云环境(Cloud Environment),在混合云、多云等复杂场景下提供一致的安全防护。

另一个重要优势是威胁检测能力(Threat Detection Capability)的提升。通过实时监控和分析网络流量,零信任架构能够快速识别异常行为,并采取相应的防护措施。这种主动防御机制如何帮助组织更有效地应对新型网络威胁?

零信任架构还具有可扩展性(Scalability)和灵活性(Flexibility)的特点。它能够根据组织的业务需求和安全策略的变化,灵活调整安全防护措施,确保安全性与业务效率的平衡。

零信任架构的应用场景

零信任网络架构在多个领域都有广泛的应用。在远程办公(Remote Work)场景中,零信任架构能够为远程员工提供安全、可靠的网络访问。在工业控制系统(Industrial Control Systems)中,零信任架构可以有效保护关键基础设施免受网络攻击。

在医疗行业(Healthcare Industry),零信任架构能够保护敏感的医疗数据,确保患者隐私。那么,零信任架构如何帮助金融机构应对日益复杂的网络安全挑战?

在金融行业(Financial Sector),零信任架构不仅能够防范网络攻击,还能满足严格的合规要求。通过实施零信任架构,金融机构可以建立更加安全、可靠的业务环境,保护客户资产和数据安全。

零信任架构的挑战与解决方案

尽管零信任网络架构具有诸多优势,但在实施过程中也面临一些挑战。是复杂性(Complexity)问题,零信任架构的实施需要整合多个安全技术,这对组织的技术能力提出了较高要求。是(Cost)问题,实施零信任架构需要投入大量资源,包括硬件、软件和人力成本。

另一个挑战是文化变革(Cultural Change),零信任架构的实施需要改变传统的安全思维模式,这可能会遇到组织内部的阻力。那么,如何克服这些挑战,确保零信任架构的成功实施?

建议采取渐进式(Gradual)的实施策略,先从最关键的业务系统开始,逐步扩大实施范围。同时,加强员工培训(Employee Training),提高全员的安全意识,为零信任架构的实施创造良好的组织文化。

零信任架构的未来发展趋势

随着网络安全威胁的不断演变,零信任网络架构也在持续发展。未来,人工智能(Artificial Intelligence)和机器学习(Machine Learning)技术将在零信任架构中发挥更大作用,提高威胁检测的准确性和效率。同时,自动化(Automation)技术将简化零信任架构的管理和维护,降低运营成本。

另一个重要趋势是标准化(Standardization),随着零信任架构的普及,相关标准和最佳实践将逐步形成,为组织的实施提供指导。那么,零信任架构将如何影响未来网络安全生态系统的构建?

可以预见,零信任架构将成为未来网络安全的基础框架,与其他安全技术深度整合,构建更加智能、高效的网络安全生态系统。这种发展趋势将推动网络安全领域的技术创新,为组织提供更强大的安全防护能力。

实施零信任架构的最佳实践

成功实施零信任网络架构需要遵循一些最佳实践。制定清晰的实施路线图(Implementation Roadmap),明确各个阶段的目标和任务。建立跨部门的协作机制(Collaboration Mechanism),确保IT、安全、业务等部门的有效配合。

在技术层面,建议采用模块化(Modular)的设计思路,将零信任架构分解为多个可管理的组件,逐步实施。同时,建立完善的测试与验证(Testing and Validation)流程,确保每个组件的安全性和可靠性。那么,如何评估零信任架构的实施效果?

建议建立全面的评估指标体系(Evaluation Metrics),包括安全性、可用性、性能等多个维度。通过定期评估,及时发现并解决实施过程中出现的问题,持续优化零信任架构的防护效果。

零信任网络架构作为新一代网络安全模型,正在重塑企业的安全防护体系。通过实施零信任架构,组织能够建立更加安全、灵活的网络环境,有效应对日益复杂的网络安全威胁。成功实施零信任架构需要系统的规划、专业的技术支持和持续的努力。未来,随着技术的不断进步,零信任架构将在网络安全领域发挥更加重要的作用,为组织的数字化转型提供坚实的安全保障。参考文献:

Rose, S., Borchert, O., Mitchell, S., & Connelly, S. (2020). Zero Trust Architecture. National Institute of Standards and Technology.