入侵检测系统的基本概念与工作原理

入侵检测系统是一种用于监控网络流量和系统活动的安全工具,旨在识别潜在的恶意行为或安全策略违规。其核心工作原理包括数据采集、特征分析、行为评估和告警生成四个主要环节。在数据采集阶段,系统通过部署在网络中的传感器(sensor)收集各种网络数据包和系统日志。随后,这些数据将被传输到分析引擎进行特征匹配和异常检测。基于预设的规则库和机器学习算法,系统能够识别出潜在的攻击行为,如端口扫描、DoS攻击等。当检测到可疑活动时,系统会生成告警并通知安全管理员。

入侵检测系统的主要类型与特点

根据检测方式和部署位置的不同,入侵检测系统主要分为网络型(NIDS)和主机型(HIDS)两大类。网络型入侵检测系统部署在网络边界或关键节点,通过捕获和分析网络流量来检测攻击行为。它能够监控整个网段的通信,但对加密流量的检测能力有限。主机型入侵检测系统则安装在单个主机上,主要监控系统日志、文件完整性、进程活动等信息。它的优势在于能够检测到针对特定主机的攻击,但部署和维护成本较高。基于检测技术的不同,还可将入侵检测系统分为特征检测(Signature-based)和异常检测(Anomaly-based)两种类型。

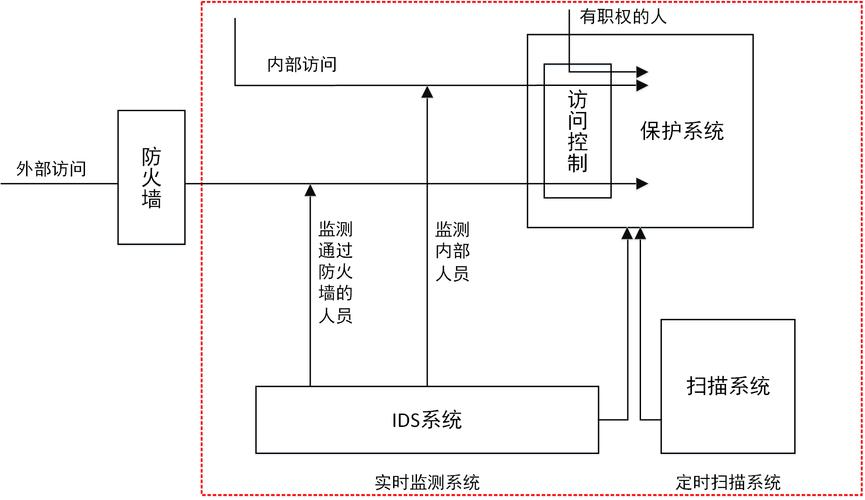

入侵检测系统的部署策略与最佳实践

在实际部署入侵检测系统时,需要综合考虑网络拓扑、业务需求和安全目标等因素。在网络边界部署NIDS可以有效地监控外部攻击,如在防火墙后部署可检测绕过防火墙的攻击行为。在关键业务服务器上部署HIDS能够提供更精细的监控和保护。还应该考虑在DMZ区域、核心交换机和重要网段部署检测设备。在部署过程中,需要合理配置检测规则,定期更新特征库,并确保系统具有足够的处理能力。同时,应该建立完善的告警响应机制,明确告警分级和处理流程。

入侵检测系统的关键技术指标与评估方法

评估入侵检测系统的性能主要依据检测率、误报率、漏报率和响应时间等关键指标。检测率(Detection Rate)反映了系统识别真实攻击的能力,理想情况下应该接近100%。误报率(False Positive Rate)指系统将正常行为误判为攻击的比例,过高的误报率会增加管理员的工作负担。漏报率(False Negative Rate)则表示系统未能检测到的真实攻击的比例,这直接影响到系统的防护效果。响应时间(Response Time)则反映了从检测到攻击到生成告警的时间间隔,对于实时防护至关重要。在实际评估中,可以通过模拟攻击、基准测试和实际部署观察等方法对这些指标进行测试和优化。

入侵检测系统的未来发展趋势与挑战

随着网络攻击技术的不断演进,入侵检测系统也面临着新的挑战和发展机遇。人工智能和机器学习技术的应用将显著提升系统的检测能力,特别是在识别新型攻击和零日漏洞方面。云原生安全架构的兴起推动了云环境下的入侵检测需求,需要开发适应云环境的分布式检测方案。物联网设备的普及带来了新的安全挑战,需要开发轻量级的检测方案来保护这些资源受限的设备。在隐私保护方面,如何在保证检测效果的同时遵守GDPR等隐私法规,也是未来需要解决的重要问题。

入侵检测系统作为网络安全防御体系中的重要组成部分,其重要性日益凸显。通过了解其工作原理、部署策略和关键技术指标,组织可以更好地规划和实施网络安全防护措施。随着技术的不断进步,入侵检测系统将朝着智能化、云原生和隐私保护等方向发展,为网络安全提供更强大的保障。在实际应用中,需要根据具体环境和需求选择合适的解决方案,并持续优化检测策略,以应对日益复杂的网络安全威胁。