CORS配置的基本概念

CORS是一种基于HTTP头的机制,它允许服务器标示除了它自己以外的其他源(域、协议或端口),使得浏览器允许这些源访问自己的资源。当Web应用程序请求一个跨域资源时,浏览器会自动添加一个Origin头,包含请求页面的源信息。服务器根据这个头决定是否允许该请求。

CORS请求的分类

CORS请求主要分为两类:简单请求和预检请求。简单请求满足以下所有条件:使用GET、HEAD或POST方法;Content-Type为application/x-www-form-urlencoded、multipart/form-data或text/plain;没有自定义头部。不满足这些条件的请求会先发送一个OPTIONS方法的预检请求。

服务器端CORS配置实现

常见服务器配置示例

不同服务器环境下CORS配置方式有所不同。在Apache中,可以通过.htaccess文件配置:Header set Access-Control-Allow-Origin ""。在Nginx中,可以在配置文件中添加:add_header 'Access-Control-Allow-Origin' '';。Node.js Express框架中使用cors中间件:app.use(cors())。

细粒度控制配置

生产环境中通常需要更精细的控制,而不是简单的允许所有来源。可以配置允许的特定来源、方法、头部和凭证:Access-Control-Allow-Origin: https://example.com;Access-Control-Allow-Methods: GET, POST, PUT;Access-Control-Allow-Headers: Content-Type, Authorization;Access-Control-Allow-Credentials: true。

CORS配置常见问题与解决方案

常见错误及排查

开发过程中常见的CORS问题包括:缺少必要的CORS头、预检请求失败、凭证模式不匹配等。浏览器控制台通常会显示详细的错误信息,如"Access to XMLHttpRequest has been blocked by CORS policy"。解决这些问题需要检查服务器响应头是否包含正确的CORS头,并确保配置的一致性。

特殊场景处理

某些特殊场景需要特别注意:当使用凭证(cookies、HTTP认证)时,Access-Control-Allow-Origin不能为通配符,必须指定具体域名;对于非简单请求,需要正确处理OPTIONS预检请求;缓存预检请求结果可以通过Access-Control-Max-Age头实现。

CORS安全最佳实践

虽然CORS提供了跨域访问的便利,但也带来了潜在的安全风险。建议遵循以下最佳实践:生产环境避免使用通配符,明确指定允许的来源;限制允许的HTTP方法和头部;对于敏感操作,结合CSRF防护措施;定期审查和更新CORS策略;使用HTTPS确保传输安全。

CORS配置是现代Web开发中不可或缺的一部分,正确理解和应用CORS机制,既能实现必要的跨域资源共享,又能保障应用的安全性。通过本文的介绍,希望开发者能够掌握CORS配置的核心要点,在实际项目中灵活运用。

常见问题解答

- 如何解决CORS预检请求失败的问题?

确保服务器正确响应OPTIONS方法的预检请求,包含Access-Control-Allow-Methods和Access-Control-Allow-Headers等必要头信息,并检查这些头是否与实际请求匹配。

- 为什么设置了Access-Control-Allow-Origin: 还是出现CORS错误?

当请求需要携带凭证(cookies等)时,Access-Control-Allow-Origin不能使用通配符,必须指定具体的域名,同时需要设置Access-Control-Allow-Credentials: true。

- 如何为多个域名配置CORS?

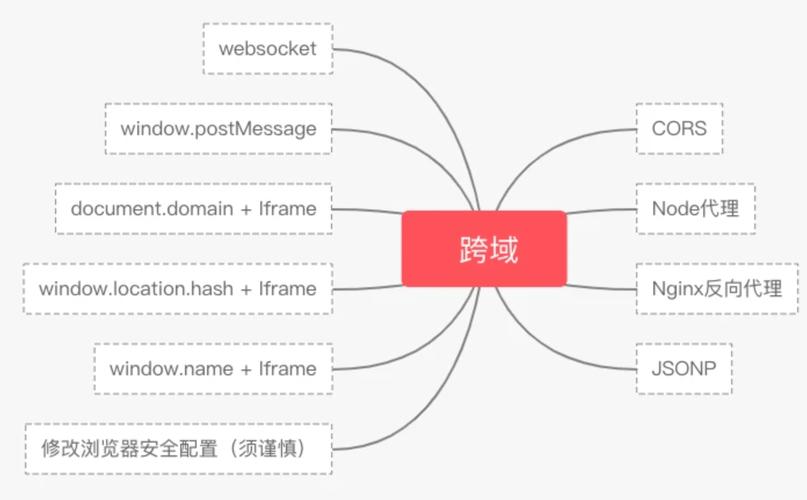

服务器端可以动态检查Origin头,如果匹配允许的域名列表,则将该域名设置为Access-Control-Allow-Origin的值。也可以考虑使用反向代理或中间件来简化多域名CORS配置。