微服务鉴权的基本概念

微服务鉴权是指在分布式系统中验证用户或服务身份并确定其访问权限的过程。与单体应用不同,微服务架构下的鉴权面临服务数量多、跨网络调用频繁等新挑战。微服务鉴权通常包含两个核心环节:认证(Authentication)确认"你是谁",授权(Authorization)确定"你能做什么"。

微服务鉴权的主要特点

分布式特性要求微服务鉴权方案必须具备无状态、可扩展的特点。每个微服务都需要能够独立验证请求的合法性,而不依赖中心化的会话管理。同时,鉴权机制不能成为系统性能瓶颈,需要支持高并发场景。跨服务的权限传播也是微服务鉴权需要解决的特殊问题,一个业务操作可能涉及多个服务的协同,如何在这些服务间安全传递用户身份和权限信息是关键。

主流微服务鉴权方案

基于JWT的微服务鉴权

JSON Web Token(JWT)是目前最流行的微服务鉴权方案之一。JWT是一种紧凑的、自包含的令牌格式,包含头部(Header

)、载荷(Payload)和签名(Signature)三部分。服务端签发JWT后,客户端在后续请求中携带该令牌,各微服务只需验证签名有效性即可确认用户身份,无需频繁查询用户数据库。

OAuth2.0在微服务鉴权中的应用

OAuth2.0是行业标准的授权协议,特别适合微服务场景。它定义了四种授权模式,其中客户端凭证模式(Client Credentials)常用于服务间鉴权。结合API网关,可以实现统一的访问控制。OAuth2.0的令牌内省(Introspection)机制允许资源服务器验证访问令牌的有效性,为微服务提供额外的安全层。

微服务鉴权的实现技术

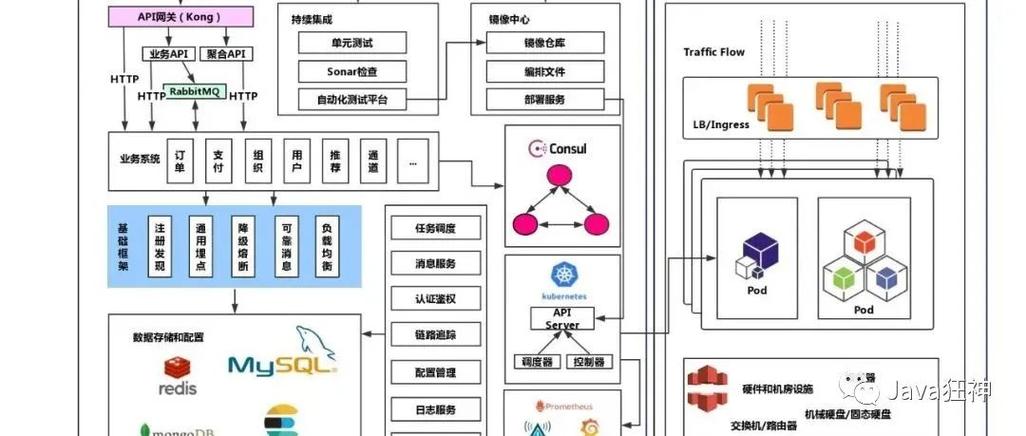

在技术实现层面,Spring Security和Spring Cloud OAuth2为Java生态提供了完整的微服务鉴权解决方案。通过配置资源服务器和授权服务器,开发者可以快速搭建安全的微服务体系。对于云原生环境,Service Mesh(如Istio)提供了基于mTLS的细粒度服务间鉴权能力。Kubernetes的RBAC机制也可用于控制Pod间的访问权限。

微服务鉴权最佳实践

实施微服务鉴权时,建议采用分层安全策略。API网关处理全局认证,各微服务负责细粒度授权。令牌应设置合理有效期并支持吊销机制。敏感操作应要求二次认证。监控和日志对于发现异常访问模式至关重要。定期进行安全审计和渗透测试可确保鉴权机制的有效性。

微服务鉴权是构建安全可靠的分布式系统的基石。通过合理选择技术方案并遵循最佳实践,开发者可以在享受微服务架构灵活性的同时,有效控制安全风险。随着零信任架构的普及,微服务鉴权将持续演进,为数字化业务提供更强大的安全保障。

常见问题解答

问题1:微服务鉴权与单体应用鉴权的主要区别是什么?

主要区别在于微服务鉴权需要考虑跨服务边界的身份传播和权限验证。单体应用通常使用会话Cookie进行鉴权,而微服务需要无状态的令牌机制,如JWT,以便在不同服务间安全传递用户身份信息。

问题2:如何选择适合的微服务鉴权方案?

选择方案时应考虑系统规模、性能要求和安全级别。小型系统可以使用简单的JWT方案;中大型系统建议采用OAuth2.0等标准化协议;对安全性要求极高的场景可考虑基于mTLS的双向认证。同时要考虑团队的技术栈和运维能力。

问题3:微服务鉴权中如何实现权限的动态管理?

可以通过将权限信息编码到访问令牌中,或使用权限服务实时查询的方式实现动态管理。前者性能更好但灵活性较低,后者更灵活但会增加系统复杂性。也可以采用混合方案,将常用权限编码到令牌中,特殊权限通过服务查询。