PKI架构的基本概念

PKI(Public Key Infrastructure)即公钥基础设施,是一种基于非对称加密技术的安全体系。它通过数字证书来验证和确认网络实体的身份,并为其提供加密通信的能力。PKI架构的核心在于建立一套可信的证书颁发和管理机制,使得网络中的各个参与方能够安全地进行身份认证和数据交换。

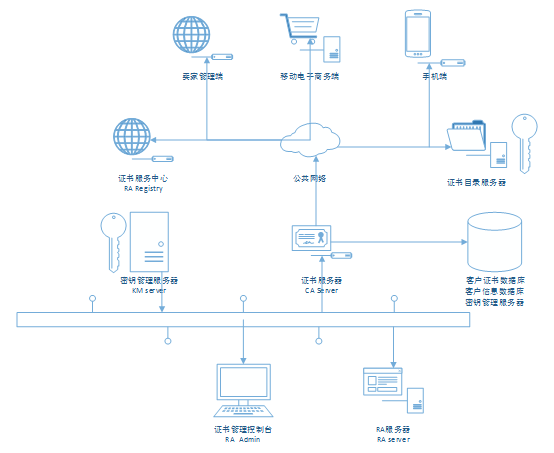

PKI架构的核心组件

1. 证书颁发机构(CA)

证书颁发机构是PKI架构中最关键的组件,负责颁发和管理数字证书。CA通过数字签名来确保证书的真实性,形成了一个信任链。根CA是信任链的起点,其证书通常是自签名的。下级CA则由上级CA颁发证书,形成层级结构。

2. 注册机构(RA)

注册机构负责验证证书申请者的身份信息,并将验证通过的申请提交给CA进行证书颁发。RA通常不直接参与证书的签发过程,而是作为CA和终端用户之间的中介。

3. 证书存储库

证书存储库用于存储已颁发的证书和证书吊销列表(CRL)。它通常采用轻量级目录访问协议(LDAP)或HTTP等协议来实现证书的发布和查询。

4. 终端实体

终端实体包括需要使用证书的用户、设备或应用程序。它们通过PKI架构获取证书,并利用这些证书进行身份认证、数据加密和数字签名等安全操作。

PKI架构的工作原理

PKI架构的工作流程通常包括以下几个步骤:终端实体向RA提交证书申请;RA验证申请者的身份信息;验证通过后,CA颁发数字证书;证书被存储在证书存储库中;其他实体可以通过查询证书存储库来获取和使用这些证书进行安全通信。

PKI架构的应用场景

1. 安全网站访问(HTTPS)

PKI架构最常见的应用就是为网站提供SSL/TLS证书,实现HTTPS安全连接。浏览器通过验证网站证书的有效性来确保用户访问的是真实的网站,而不是钓鱼网站。

2. 电子邮件加密

PKI架构可以用于电子邮件加密和数字签名,确保邮件内容的机密性和完整性,同时验证发件人的真实身份。

3. 代码签名

软件开发者可以使用PKI架构获取代码签名证书,对发布的软件进行数字签名。用户在安装软件时,系统可以验证签名以确保软件未被篡改。

4. 虚拟专用网络(VPN)

许多企业VPN解决方案使用PKI架构来管理客户端证书,实现安全的远程访问。

实施PKI架构的关键考量

在实施PKI架构时,需要考虑以下几个关键因素:是信任模型的选择,是采用集中式的单一CA模型还是分布式的多CA模型;是证书生命周期管理,包括证书的申请、颁发、更新和吊销等流程;再次是私钥的保护机制,确保私钥不会被泄露;是合规性要求,确保PKI架构符合相关法律法规和行业标准。

PKI架构作为网络安全的基础设施,其重要性随着数字化转型的深入而日益凸显。通过合理设计和实施PKI架构,组织可以建立起可靠的身份认证和加密通信机制,有效防范各种网络安全威胁。

常见问题解答

1. PKI架构中的CA和RA有什么区别?

CA(证书颁发机构)负责实际颁发和管理数字证书,而RA(注册机构)主要负责验证证书申请者的身份信息。RA通常不直接参与证书的签发过程,而是作为CA和终端用户之间的中介。

2. 为什么PKI架构需要证书吊销机制?

证书吊销机制是PKI架构的重要组成部分,用于处理证书在有效期内可能出现的各种问题,如私钥泄露、证书信息变更或证书持有者不再需要该证书等情况。通过证书吊销列表(CRL)或在线证书状态协议(OCSP),可以及时通知相关方某些证书已不再有效。

3. 企业应该自建PKI架构还是使用公共CA服务?

这取决于企业的具体需求。自建PKI架构可以提供更大的灵活性和控制权,但需要投入更多的资源和专业知识。公共CA服务则更加便捷,特别适合需要与外部用户或系统进行安全通信的场景。许多企业会采用混合模式,既使用公共CA服务,又在内部部署私有PKI架构。