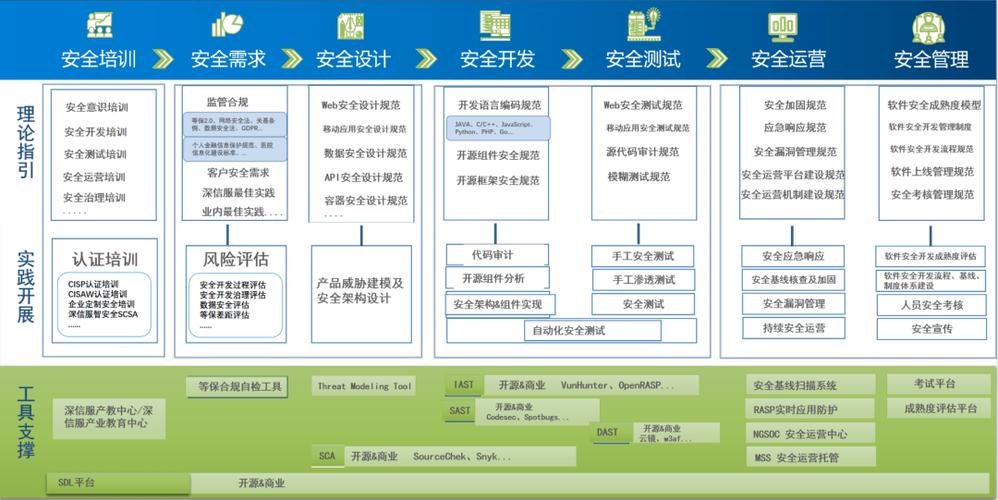

安全开发流程概述

安全开发流程(Secure Development Lifecycle, SDL)是一种系统化的方法,旨在将安全考虑融入软件开发的每个阶段。与传统开发模式不同,SDL强调"安全左移"理念,即在开发早期就引入安全控制措施,而不是在开发完成后才考虑安全问题。这种主动防御的方法可以显著降低修复安全漏洞的成本,研究表明,在需求阶段发现并修复安全问题比在生产环境中修复要便宜100倍。

安全开发流程的关键阶段

1. 安全需求分析

安全开发流程的第一步是明确安全需求。这包括识别系统可能面临的各种威胁,确定数据敏感级别,以及制定相应的安全控制目标。团队应该进行威胁建模,使用STRIDE等框架分析可能的威胁类型(欺骗、篡改、否认、信息泄露、拒绝服务和权限提升)。同时,需要参考行业安全标准如OWASP Top

10、CWE Top 25等,确保不遗漏常见安全风险。

2. 安全设计与架构

在设计阶段,安全开发流程要求采用"最小权限原则"和"纵深防御"策略。架构师应该设计安全边界,划分信任区域,并规划适当的安全控制措施如身份验证、授权、加密和审计机制。这个阶段还需要考虑安全设计模式,如安全工厂模式、校验器模式等,以及选择经过安全验证的框架和组件,避免重复造轮子带来的安全风险。

安全编码实践

编码阶段是安全开发流程中漏洞最容易引入的环节。开发人员应该遵循安全编码规范,避免常见漏洞如SQL注入、跨站脚本(XSS

)、缓冲区溢出等。关键实践包括:

- 对所有输入进行验证和净化

- 使用参数化查询防止SQL注入

- 实施输出编码防范XSS攻击

- 避免使用危险函数和不安全的API

- 正确处理错误和异常,避免信息泄露

安全测试与验证

安全测试是安全开发流程中验证系统安全性的重要环节。除了传统的功能测试外,还需要进行专门的安全测试,包括:

静态应用安全测试(SAST)

通过分析源代码或二进制代码,识别潜在的安全漏洞。SAST工具可以在开发早期发现问题,但可能产生误报,需要人工验证。

动态应用安全测试(DAST)

通过模拟攻击者对运行中的系统进行测试,发现运行时暴露的安全问题。DAST可以发现配置错误和部署环境问题,但覆盖率可能有限。

交互式应用安全测试(IAST)

结合SAST和DAST的优点,在应用运行时进行代码级分析,提供更准确的结果和更低的误报率。

部署与运维安全

安全开发流程不仅关注开发阶段,还包括部署和运维环节的安全考虑。关键措施包括:

- 安全配置基线:确保服务器、中间件和数据库按照安全最佳实践配置

- 密钥管理:安全存储和管理加密密钥、API密钥等敏感信息

- 持续监控:实施安全监控和告警机制,及时发现和响应安全事件

- 补丁管理:建立漏洞响应流程,及时应用安全补丁

安全开发流程常见问题解答

Q1: 安全开发流程会增加多少开发成本?

A1: 虽然安全开发流程初期会增加约15-30%的开发成本,但从长远来看可以节省大量漏洞修复和事件响应成本。研究表明,每1美元的安全预防投入可以避免约30美元的后期修复成本。

Q2: 小型团队如何实施安全开发流程?

A2: 小型团队可以采用轻量级的安全开发流程,聚焦最关键的安全实践:进行基本威胁建模、遵循安全编码规范、使用自动化安全测试工具、定期进行代码审查。OWASP SAMM等框架提供了可扩展的安全开发方法论。

Q3: 如何衡量安全开发流程的效果?

A3: 可以通过以下指标评估:漏洞密度(每千行代码的漏洞数

)、漏洞修复时间、安全测试覆盖率、安全培训完成率等。定期进行渗透测试和红队演练也是验证安全开发流程有效性的重要手段。

Q4: 敏捷开发中如何融入安全开发流程?

A4: 在敏捷环境中,可以将安全需求作为用户故事的一部分,在每个迭代中加入安全任务(如威胁建模、安全代码审查、安全测试)。采用DevSecOps方法,通过自动化工具将安全检查集成到CI/CD流水线中,实现持续安全。

安全开发流程是构建安全软件系统的系统性方法,需要组织层面的承诺和全团队的参与。通过将安全实践融入软件开发生命周期的每个阶段,企业可以显著降低安全风险,保护用户数据和系统完整性,同时满足合规要求。随着威胁环境的不断演变,安全开发流程也需要持续改进和优化,以应对新的安全挑战。