内存取证的基本原理

内存取证的核心在于捕获和分析计算机运行时内存中的易失性数据。与传统磁盘取证不同,内存取证需要在系统运行状态下进行,因为一旦计算机关机,内存中的数据就会立即丢失。现代操作系统采用复杂的内存管理机制,包括分页、虚拟内存和缓存等技术,这为取证工作带来了挑战。

内存数据的特性

内存中的数据具有高度的时效性和动态性。它包含了系统运行时的完整状态信息,包括正在运行的进程、网络连接、注册表项、加密密钥以及恶意软件的活动痕迹。这些信息对于调查网络攻击、数据泄露和系统入侵等事件至关重要。

内存取证的技术挑战

由于内存数据的易失性,取证过程需要特殊的工具和技术。取证人员必须在不干扰原始系统的情况下获取内存映像,这通常需要借助专用的取证工具。内存分析还需要对操作系统内部结构有深入理解,才能正确解析和解释内存中的数据。

常用内存取证工具

市场上有多种专业的内存取证工具,每种工具都有其特点和适用场景。选择合适的工具对于成功完成取证任务至关重要。

Volatility框架

Volatility是当前最流行的开源内存取证框架,支持多种操作系统和文件格式。它提供了丰富的插件系统,可以分析进程、网络连接、内核模块、注册表等各种内存信息。Volatility的强大之处在于其模块化设计,允许用户根据需要扩展功能。

Rekall工具集

Rekall是另一个强大的内存分析工具,特别适合处理复杂的内存结构。它提供了直观的用户界面和强大的分析能力,能够处理包括Windows、Linux和macOS在内的多种操作系统。Rekall的独特之处在于其先进的内存解析引擎,可以自动识别和解析各种数据结构。

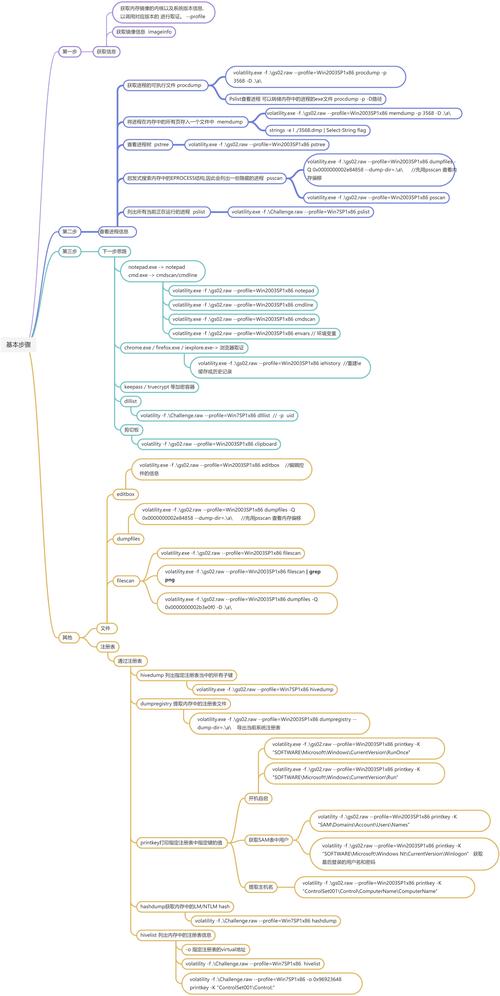

内存取证的标准操作步骤

专业的内存取证需要遵循严格的流程,以确保数据的完整性和可采信性。以下是标准的内存取证步骤:

- 准备工作:选择合适的取证工具,准备足够的存储空间

- 内存捕获:使用专业工具获取完整的内存映像

- 数据验证:检查内存映像的完整性和一致性

- 初步分析:识别关键系统和进程信息

- 深入调查:针对特定目标进行详细分析

- 报告撰写:整理发现并形成专业报告

内存捕获的最佳实践

在进行内存捕获时,应尽量减少对目标系统的影响。理想情况下,应该使用专用的取证设备,通过网络连接远程获取内存数据。如果必须在本机操作,则应选择轻量级的工具,避免加载不必要的驱动程序或模块。

内存取证的实际应用案例

内存取证在多个领域都有重要应用,以下是几个典型案例:

恶意软件分析

高级恶意软件通常会采用各种技术隐藏其在磁盘上的痕迹,但在内存中仍然会留下活动证据。通过内存取证,可以识别恶意进程、提取恶意代码片段并分析其行为模式。

网络入侵调查

在调查网络入侵事件时,内存取证可以帮助识别攻击者的活动痕迹,包括打开的连接、注入的代码和修改的系统结构。这些信息对于追踪攻击源和理解攻击方法至关重要。

数据泄露调查

当发生敏感数据泄露时,内存取证可以揭示数据被访问或传输的过程。即使攻击者删除了磁盘上的日志文件,内存中可能仍然保留着相关活动的证据。

常见问题解答

Q: 内存取证与磁盘取证有何区别?

A: 内存取证针对的是易失性内存数据,需要在系统运行时进行;而磁盘取证处理的是持久性存储设备上的数据。内存数据关机即丢失,但包含了系统运行时的完整状态信息。

Q: 内存取证是否合法?

A: 内存取证的合法性取决于具体司法管辖区和获取方式。在大多数情况下,需要获得适当授权才能进行内存取证。建议在进行取证前咨询法律专家。

Q: 内存取证能否恢复已删除的文件?

A: 在某些情况下,内存取证可以恢复部分已删除文件的内容,特别是那些最近被访问或处理的文件。但这取决于多种因素,包括文件大小、系统活动情况和内存容量等。

内存取证作为数字取证的重要分支,在网络安全和犯罪调查中发挥着不可替代的作用。随着技术的发展,内存取证的方法和工具也在不断进步,为打击网络犯罪提供了有力支持。掌握内存取证技术,对于安全专业人员来说是一项宝贵的技能。