ABAC模型的基本概念

ABAC模型是一种基于属性的访问控制机制,它通过评估与访问请求相关的各种属性来决定是否授权。这些属性通常包括用户属性(如职位、部门

)、资源属性(如敏感级别、所属项目

)、环境属性(如时间、位置)和操作属性(如读取、修改)等。ABAC的核心思想是将访问控制决策从静态规则转变为动态评估,从而实现更细粒度的权限管理。

ABAC模型的四大核心组件

1. 策略决策点(PDP):负责评估访问请求并做出授权决定的核心组件。PDP会解析访问控制策略,收集相关属性,并根据策略规则判断是否允许访问。

2. 策略执行点(PEP):位于受保护资源前端的组件,负责拦截访问请求并转发给PDP,根据PDP的决策执行允许或拒绝操作。

3. 策略管理点(PAP):用于创建、管理和存储访问控制策略的组件。管理员通过PAP定义各种访问控制规则。

4. 属性存储库:存储各种属性的数据库或目录服务,为PDP提供决策所需的属性信息。

ABAC模型的工作原理

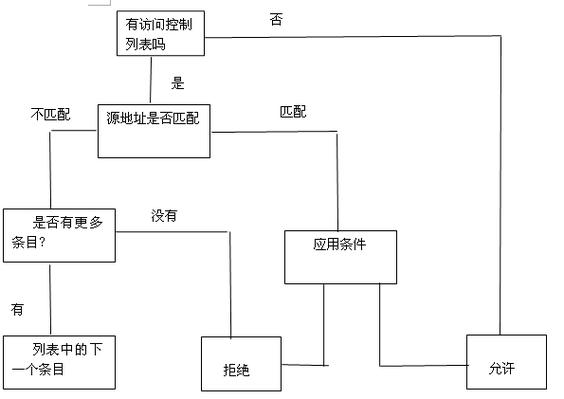

ABAC模型的访问控制流程通常包括以下几个步骤:用户尝试访问某个资源时,PEP会拦截该请求;PEP收集相关属性(用户身份、资源信息、环境条件等)并发送给PDP;接着,PDP从属性存储库获取更多属性,并根据预定义的策略规则进行评估;PDP将决策结果(允许或拒绝)返回给PEP,PEP执行相应的操作。

ABAC策略语言

ABAC模型通常使用专门的策略语言来表达访问控制规则,如XACML(eXtensible Access Control Markup Language)。这些语言允许管理员定义复杂的条件逻辑,:"如果用户是项目经理且资源属于其负责的项目,并且当前时间是工作日,则允许编辑该资源"。这种表达能力使ABAC能够支持非常精细的访问控制需求。

ABAC模型的实施步骤

实施ABAC模型需要经过以下几个关键步骤:需要识别和分类系统中的各种资源,确定需要保护的敏感资源;分析用户群体,识别相关的用户属性;定义访问控制策略,明确在什么条件下允许什么操作;接着,部署ABAC系统组件,包括PDP、PEP、PAP和属性存储库;进行测试和优化,确保系统按预期工作。

ABAC与RBAC的比较

与传统的RBAC模型相比,ABAC具有明显优势:1) 更细粒度的控制:ABAC可以基于多个属性做决策,而RBAC仅基于角色;2) 更灵活:ABAC策略可以动态调整,无需修改用户-角色分配;3) 更适合分布式环境:ABAC不依赖中央角色数据库,更适合云计算等场景。ABAC的实施复杂度也更高,需要更完善的基础设施支持。

ABAC模型的应用场景

ABAC模型特别适合以下场景:1) 云计算环境:在多租户云平台中,ABAC可以根据租户、资源类型、地理位置等多维属性实现精细访问控制;2) 大数据分析:在数据湖环境中,ABAC可以根据数据敏感性、用户权限、分析目的等控制数据访问;3) 物联网系统:ABAC可以根据设备类型、网络状态、时间等因素控制设备访问权限;4) 医疗信息系统:ABAC可以基于患者-医生关系、数据类型、紧急程度等属性控制医疗记录访问。

ABAC模型代表了访问控制技术的未来发展方向,随着数字化转型的深入和IT环境的复杂化,ABAC的重要性将日益凸显。通过实施ABAC,组织可以实现更安全、更灵活、更符合业务需求的访问控制机制,有效应对现代IT环境中的各种安全挑战。

常见问题解答

1. ABAC模型适合小型企业吗?

虽然ABAC模型最初是为复杂环境设计的,但随着技术的发展,现在也有适合中小企业的轻量级ABAC解决方案。对于安全要求较高或业务规则复杂的小型企业,ABAC仍然是一个不错的选择。

2. 实施ABAC模型的主要挑战是什么?

ABAC实施的主要挑战包括:1) 属性管理复杂度高;2) 策略定义需要专业知识;3) 性能优化难度大;4) 与现有系统集成可能存在问题。这些挑战需要通过合理的设计和专业的技术支持来解决。

3. ABAC能否与其他访问控制模型共存?

是的,ABAC可以与其他模型如RBAC、DAC等共存。在实际应用中,经常采用混合模式,在整体架构中使用ABAC,而在某些子系统内部使用RBAC,这样可以兼顾灵活性和易用性。